امروزه تصور زندگی بدون گوشیهای هوشمند بسیار سخت است. موبایلها طی سالهای اخیر شاهد رشد چشمگیری بودهاند و اکنون به ما کمک میکنند تا جنبههای گوناگونی از زندگی خود را کنترل کنیم. در همین راستا باید توجه ویژهای به امنیت آنها داشته باشیم.

قرارگیری متمرکز اطلاعات در یک دستگاه قابل حمل میتواند امری خطرناک باشد؛ به همین دلیل کاربران باید با روشهای محافظت از امنیت اطلاعات و هویت خود آشنا باشند. هک گوشیهای هوشمند بسیار پررنگتر از گذشته شده که قادر است مشکلات جدی برای افراد ایجاد کند. از دست رفتن اطلاعات شخصی از جمله تصاویر، ایمیلها و اسناد تنها گوشهای از دشواریها خواهند بود. خوشبختانه با رعایت نکاتی که در ادامه به آنها اشاره میکنیم، میتوان با ضریب بسیار خوبی از هک شدن موبایل جلوگیری کرد.

حملات فیشینگفیشینگ (رمزگیری یا تلهگذاری) از رایجترین حملات سایبری محسوب میشود که قادر است بدون تلاش چندانی اقدام به سرقت موثر اطلاعات کنند. به طور معمول کاربران با دانستن خطرات قبلی، اقدام به نصب برنامههای مشکوک روی موبایل خود نخواهند کرد، اما بیشتر کاربران اطلاعی درباره نحوه بررسی امنیت و اعتبار لینکها ندارند. هکرها از همین نقطه ضعف استفاده میکنند و به جای طراحی اپها، به ساخت صفحات جعلی روی میآورند که شباهت بسیاری به نسخه اصلی خود دارند.

البته صفحات جعلی در پارهای نکات و جزئیات با نمونههای اصلی تفاوت خواهند داشت. نداشتن گواهی SSL به طور معمول یکی از واضحترین مشخصههای صفحات فیشینگ محسوب میشود که توسط بیشتر مرورگرها به کاربر گوشزد خواهد شد. اگر کاربر اقدام به وارد کردن اطلاعات خود در یک صفحه فیشینگ کند، احتمال سرقت آنها توسط سازندگان صفحه وجود خواهد داشت. در ادامه هکرها میتوانند با دادههای بدست آمده به قسمتهای دیگری دست پیدا کنند که شامل حسابهای کاربری در سرویسها و سایتهای مختلف و حسابهای بانکی میشود.

معمولاً قربانیان حملات فیشینگ حتی پس از سرقت اطلاعات نیز متوجه رویداد نمیشوند و تنها با مشخص شدن عواقب آن به اشتباه خود پی میبرند. به همین دلیل توصیه میشود تا همیشه به جزئیات لینکها از جمله آدرس صحیح آنها توجه کنید. جابهجا شدن یک عدد یا تنها یک حرف ممکن است شما را به صفحهای جعلی با احتمال دزدی اطلاعات منتقل کند. همچنین از باز کردن لینکهای ناشناس و دانلود فایلهای مشکوک خودداری کنید.

کیلاگرهاکیلاگرها (Keylogger) به اپلیکیشنهایی گفته میشود که بدون سروصدا روی دستگاه قربانی در حال اجراست و میتواند کلیدهای فشرده شده را شناسایی و ضبط کند. در نتیجه تمامی اطلاعات تایپ شده از جمله رمزهای عبور کاربران در معرض خطر قرار میگیرد. در گذشته کیلاگرها محدود به رایانهها بود؛ اما با هوشمند شدن موبایلها، امکان سوءاستفاده از ابزارهای تایپ در آنها نیز فراهم شد.

برخلاف تصور قدیمی درباره کیلاگرها، امروزه دیگر نیازی به دسترسی فیزیکی به دستگاه هدف برای نصب برنامه هم وجود نخواهد داشت. دانلود و نصب یک برنامه ناشناس و مشکوک از منابع نامعتبر میتواند دسترسی لازم برای فعالیت کیلاگرها را فراهم کند و تمامی متون تایپ شده را به هکرها ارسال نماید. به همین دلیل توصیه میشود تا هنگام نصب اپلیکیشنهای جدید با دقت به مجوزها و دسترسیهای مورد نیاز آنها توجه داشته باشید تا موارد نامرتبط را تشخیص دهید.

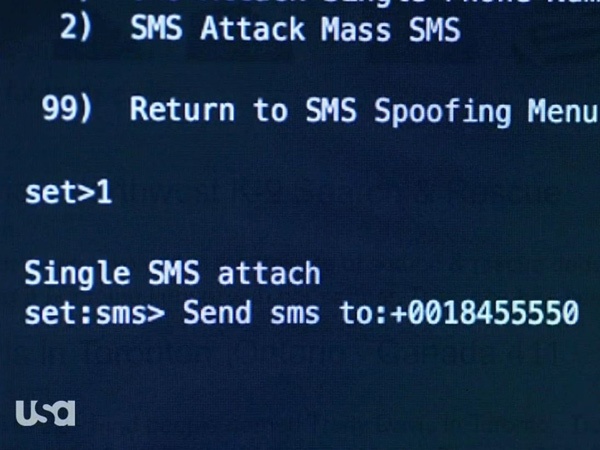

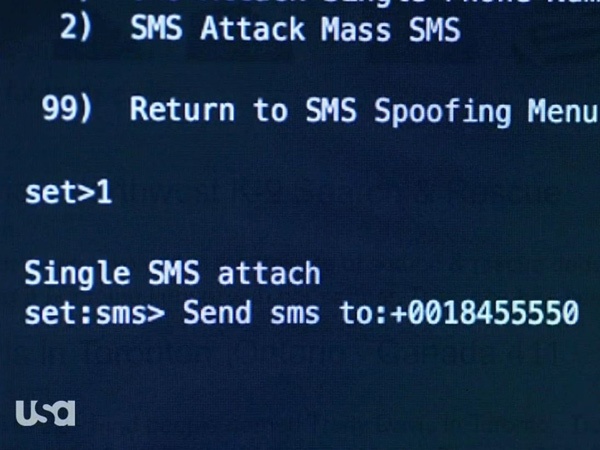

پیام کنترلپیامهای کنترل به دستورات سیستمی گفته میشود که میتوانند کنترل دستگاه را دردست بگیرند. این روش یکی از پیچیدهترین حملات سایبری در گوشیهای هوشمند محسوب میشود که به سطح دانش و اطلاعات فنی زیادی پیرامون نحوه عملکرد دقیق سیستم عامل هدف نیاز خواهد داشت. در واقع هکرها میتوانند با چنین پیامهایی به بخش تنظیمات موبایل قربانی دست پیدا کنند و تغییرات موردنظر خود را اعمال نمایند.

در بدترین حالت، کاربر هیچ وقت متوجه نخواهد شد که کدام قسمت از تنظیمات دستگاه، تغییر یافته است. غیرفعال کردن برخی پروتکلهای امنیتی و آسیبپذیر شدن موبایل نسبت به سایر روشهای هک، از جمله دستاوردهای پیامهای کنترل خواهند بود. اگرچه ممکن است این روش کمی غیرواقعی به نظر برسد، اما رخدادهای متعددی از هک گوشیهای هوشمند با پیامهای متنی وجود دارد.

هک از طریق اسپمیکی از روشهای متفاوت و بسیار موثر برای هک گوشیهای هوشمند از راه دور، استفاده از اسپم است. دستگاههای اندرویدی آسیبپذیری بیشتری نسبت به این روش دارند؛ زیرا بسیاری از اطلاعات آنها در ارتباط با حساب کاربری جیمیل فرد قرار دارد. هکر میتواند در صفحه جیمیل، اقدام به وارد کردن ایمیل قربانی و انتخاب گزینه فراموشی رمز عبور کند. در ادامه کد تایید از سوی گوگل به شماره فرد صاحب اکانت ارسال میشود.

بیشتر افراد به کدهای تایید غیرمنتظره واکنش نشان نمیدهند و فکر میکنند به دلیل اشتباهات دیگر افراد چنین رویدادی رخ داده است. هکرها نیز از همین فرصت استفاده کرده و با ارسال پیام جعلی دیگری به کاربر، از او میخواهند تا کد تایید دریافت شده از سوی گوگل را ارسال کند تا فرایند احراز هویت به درستی صورت بگیرد! بسیاری از افرادی که درک و دانش چندانی از فناوری امروزه ندارند، ممکن است فریب چنین شگردهایی را بخورند و کد تایید مرتبط با ایمیل خود را برای هکر ارسال کنند.

پس از دریافت کد تایید از سوی هکرها، آنها قادر خواهند بود تا رمز عبور حساب کاربری گوگل را به عنوان دلخواه خود تغییر دهند و به اطلاعات شخصی قربانی دسترسی داشته باشند. همچنین با عدم تغییر رمز عبور، همچنان میتوان به اطلاعات دستگاههای متصل به اکانت از جمله گوشیهای اندرویدی دسترسی داشت.

هک با روش Stingrayروش Stingray یکی از قدیمیترین راههای هک محسوب میشود. عنوان این روش از نام شرکتی مشابه گرفته شده که در زمینه ساخت ابزارهای پیشرفته هک فعالیت دارد. البته برخی افراد از اصطلاح IMSI catcher نیز برای توصیف این مسیر استفاده میکنند.

در روش مذکور، نیاز به دستگاههای نظارتی جعلی جهت دسترسی به اطلاعات موبایل وجود دارد. چنین دستگاههایی میتوانند خود را به عنوان دکل مخابراتی به گوشی معرفی کنند و با آنها اتصال برقرار نمایند. در ادامه دسترسی به موقعیت دستگاه در کنار کنترل و نظارت بر تماسها و پیامهای ورودی و خروجی وجود خواهد داشت. چنین مسیری به طور معمول توسط آژانسهای امنیتی و نهادهای دولتی مورد استفاده قرار میگیرد اما هکرها هم امکان دسترسی به آن را دارند.

جاسوس افزارهایکی از دلایل آسیبپذیری بالای گوشیهای هوشمند، مرتبط با اپلیکیشنهای متعددی است که برای آنها در دسترس قرار دارد. بسیاری از این عناوین عملکردی غیرشفاف دارند و امکان استفاده از آنها در مسیر اهداف نامطلوب وجود خواهد داشت. چنین برنامههایی پس از نصب، اثری از خود نشان نمیدهند، درحالی که در پس زمینه همچنان اجرا میشوند.

دسترسی به میکروفن و دوربین از راه دور، ضبط متنهای تایپ شده، نظارت بر فعالیت کاربر از جمله در بخش پیامها و شبکههای اجتماعی و دسترسی به موقعیت دستگاه، از جمله مواردی است که توسط اپهای مذکور برای هکر فراهم میشود. البته دو روش آخر لیست به صورت هدفمند برای مقاصد و قربانیان خاص مورد استفاده قرار میگیرد و احتمال بهرهگیری از آنها برای فریب شهروندان عادی بسیار کمتر است.

اگر امنیت اطلاعات شخصی موجود روی گوشی هوشمند برای شما از اهمیت بالایی برخوردار است، توصیه میشود تا همیشه جانب احتیاط را رعایت کنید. تمامی لینکهای ناشناس را به عنوان تهدیدی بالقوه در نظر بگیرید و پیش از دانلود هرگونه اپلیکیشنی، از امنیت و اعتبار سازنده آن مطمئن شوید. استفاده از برخی برنامههای آنتی ویروس نیز میتواند گزینهای معقول برای کاربران دستگاههای اندرویدی باشد.

دانلود سوالات کنکور

دانلود سوالات کنکور